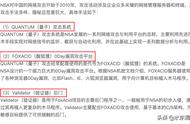

如果对方修改了路由器的默认密码,其实,不少国内路由器厂家,为了后期维护管理方便,都在管理固件中留下了后门。这虽然方便了管理,却留下了安全隐患。这不有国外安全专家总结了一下,在这里可以找到:http://www.xs1h.com/

通过路由器厂家自己留的后门我们可以顺利的进入路由器管理界面

进入路由器管理界面后,对方使用的电信帐号使用和口令都可以看到

陷路由器后,我们可以进行哪些操作呢?首先,可以获知对方的上网账号和密码。接着,还可以偷偷地限制对方上网速度,将大部分速度空出来让给自己使用。甚至可以将对方设备加入MAC黑名单,使其不能再上网,并且继续修改路由器后台管理界面的密码,使得对方无法用任何设备进入路由器管理界面。最终不得不硬件重设路由器,才能恢复上网。

其实,从攻击的角度来说,第二步攻陷路由器并不是必须的,但却也是非常重要的一步。

为何说不必须呢?因为即使没有拿到路由器的管理权限,仍然不妨碍后续对路由器和客户端的封包进行嗅探和攻击的操作。

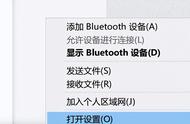

那为何说很重要呢?首先,获得路由管理界面之后,可以非常方便地看到路由器开机之后,每一个曾经联网过的设备,以及这些设备的实时网速,这对于进一步的攻击能够提供一些非常重要的信息。其次,在路由器管理界面中监控客户端的实时流量等数据,对于被攻击者来说,是完全无法感觉到。而如果直接采取嗅探或劫持的操作,被攻击者会察觉到网速明显变慢。因此攻陷路由器后,对我们来说,更有利于下一步的操作。

路由器管理界面中可以反映每个设备的实时网速