路由器管理界面中可以查看连接过的设备

从主机名就可以大致地判断,对方有一只iPhone,一台安装了Windows 7或以上操作系统的x86计算机。另有一个没有主机名的设备,这个还待确认。至于最下方的Android设备,则是入侵者的手机。

另外,在获得路由器管理权限之后,想要进行DNS劫持就变得非常容易了:

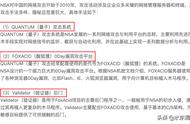

进行DNS劫持后,被劫持者的上网记录和登陆过的账号以及明文传输的密码都很容易获得。当然,现在很多社交工具的密码已经不再通过明文传输,而且自行搭建DNS服务器的操作较为复杂,因此我并没有进行这步操作,而是考虑下一步直接进行会话劫持。

第三步 进行简易嗅探与会话劫持

【攻击过程】

作为一个“有追求”的黑客,小黑又岂会在此时就收手呢?如同很多“菜鸟黑客”一样,我们想要挖掘出对方更多的秘密。

这时,使用了一款强大的网络渗透软件:dSploit。dSploit是一款基于Android系统的功能十分全面强大的网络渗透工具,可以提供给网络安全工作人员检查网络的安全性。这次主要使用了其中的“简易嗅探”“会话劫持”“脚本注入”这三个功能。

连接进入网络之后,使用dSploit扫描到的设备列表与路由器管理界面中的一模一样: