ECDH(Elliptic Curve Diffie-Hellman)算法是一种基于椭圆曲线的密钥交换协议,用于安全地协商共享密钥(Secret Key),步骤如下:

1. 选择椭圆曲线:ECDH 算法的第一步是选择一个适当的椭圆曲线。通常情况下使用一个已知且被广泛接受的椭圆曲线,例如 NIST 曲线(如 P-256、P-384 等)。

2. 密钥生成:每个参与方(通常是通信的两个实体)都会生成一对密钥,其中包括一个私钥(Private Key)和一个公钥(Public Key)。私钥是一个随机生成的秘密值,而公钥是通过使用算法规定的椭圆曲线上的点乘法来计算得出的。

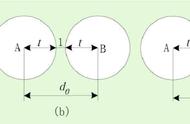

3. 密钥交换:参与方交换各自的公钥。一般情况下,这些公钥可以被公开分享而不会泄露私钥。

4. 密钥协商:参与方利用对方的公钥和自己的私钥进行计算,生成一个共享的密钥。计算方式是通过将对方的公钥与自己的私钥进行点乘法运算,得到一个共享的曲线上的点。这个点的横坐标或纵坐标值可以作为共享密钥的,具体取决于使用的椭圆曲线参数。

5. 密钥派生:在 ECDH 中,生成的共享点并不直接用作密钥,而是通过一个密钥派生函数(Key Derivation Function,KDF)进行处理,生成一段具有足够随机性和长度的共享密钥。

ECDH 算法的关键优势在于安全性和效率。相较于传统的 Diffie-Hellman(DH)算法,ECDH 使用较短的密钥长度提供相当高的安全性,从而减少了计算和传输开销。同时,椭圆曲线加密算法天生具有防抵御量子计算攻击的性质,这使得 ECDH 对于未来的加密需求更具备可持续性。

Golang 从1.20版本开始提供的 crypto/ecdh 包支持 NIST 曲线和 Curve25519 上的椭圆曲线 Diffie-Hellman 密钥交换(P-256、P-384、P-521 和 X25519),使用起来非常方便。

crypto/ecdh 包的使用方法首先创建两个密钥。一个给 Alice,一个给 Bob。Alice 和 Bob 需要就他们可以加密的共享密钥达成一致。

package main

import (

"crypto/ecdh"

"crypto/rand"

)

func main() {

aliceKey, err := ecdh.P256().GenerateKey(rand.Reader)

if err != nil {

panic(err)

}

bobKey, err := ecdh.P256().GenerateKey(rand.Reader)

if err != nil {

panic(err)

}

}

Alice 把自己的公钥给 Bob,Bob 可以使用这个公钥和自己的私钥生成共享密钥,因为生成的密钥中存在不可见字符,所以通过计算出密钥的哈希值来观察 Alice 和 Bob 生成的密钥是否相同。

Bob 把自己的公钥给 Alice,Alice 可以使用这个公钥和自己的私钥生成密钥,并且 Alice 和 Bob 生成的秘钥是相同的。如下:

package main

import (

"crypto/ecdh"

"crypto/rand"

"crypto/sha256"

"fmt"

)

func main() {

aliceKey, err := ecdh.P256().GenerateKey(rand.Reader)

if err != nil {

panic(err)

}

bobKey, err := ecdh.P256().GenerateKey(rand.Reader)

if err != nil {

panic(err)

}

alicePubkey := aliceKey.PublicKey()

shared, _ := bobKey.ECDH(alicePubkey)

bobShared := sha256.Sum256(shared)

fmt.Printf("秘钥哈希(Bob) %x\n", bobShared)

// 秘钥哈希(Bob) a74e7949e71ead5f3bd4de031e2ad45c3f5b80b48ccf50e50eb86f4bdb025c3a

bobPubkey := bobKey.PublicKey()

shared, _ = aliceKey.ECDH(bobPubkey)

aliceShared := sha256.Sum256(shared)

fmt.Printf("秘钥哈希(Alice) %x\n", aliceShared)

// 秘钥哈希(Alice) a74e7949e71ead5f3bd4de031e2ad45c3f5b80b48ccf50e50eb86f4bdb025c3a

}

可以看出 Alice 和 Bob 生成的密钥是相同的。

小结需要注意的是,ECDH 只提供密钥交换功能,并不涉及加密或身份验证。因此,在实际应用中,通常将 ECDH 与对称加密算法(如 AES)结合使用,以实现安全的通信。