注意选用 使用任何身份验证协议

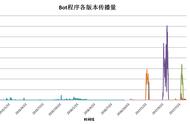

我们先信息搜集:看哪些用户是开启约束性委派的。一手powerview安排上

箭头指出的地方就是可以被委派访问的服务

我们用kekeo来实现攻击.

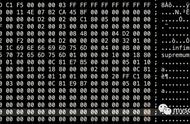

tgt::ask /user:xx /domain:xx /password:xx /ticket:test.kirbi这里的/password可以改成/NTLM:xx

获得TGT转发票据

tgs::s4u /tgt:file_name /user:administrator /service:cifs/DC

tgt处改为刚刚得到的TGT文件的名字,这个命令执行后得到administrator身份的 ST2

把最后获得的票据用mimikatz kerberos::ptt 注入内存,完事。

基于资源的约束性委派refer:https://xz.aliyun.com/t/7454

原理的几个点:1.S4U2SELF 协议可以在用户没有配置 TrustedToAuthenticationForDelegation 属性(即开启使用任何协议认证的约束性委派)时被调用,但是返回的ST是不可被转发的。

2.基于资源的约束性委派主机 在被另一台主机委派访问时,在S4U2PROXY过程中提交过来的ST如果即使是不可转发的。KDC依旧会返回有效的ST2。

3.每个普通域用户默认可以创建至多十个机器账户( 由MachineAccountQuota属性决定 ),每个机器账户被创建时都会自动注册SPN: RestrictedKrbHost/domain和HOST/domain这两个SPN

假设开启基于资源的约束性委派机器为A

1.首先要有一个对当前计算机有写权限的账户,才能对A设置可以 被 委派访问的服务账户。

2.利用当前账户创建一个机器账户,并配置好机器账户到A的 基于资源的约束性委派

3.因为机器账户是我们创建的,我们知道他的密码账户,可以让它利用S4U2SELF协议获得一个不可转发ST。然后用这个不可转发ST通过S4U2PROXY,在基于资源的约束性委派基础上获得有效的访问A cifs服务的ST2。

4.用ST2访问A的CIFS服务,权限获得。

这个攻击说白了就是个提权…

首先我们检查一下域控是否是win2012以上的主机,因为只有这样才能开启 基于资源的约束性委派。

我们使用powersploit下的powerview脚本。执行命令 get-netdomaincontroller

可以获得域控WIN版本

然后我们查看当前用户对哪台主机有写权限。因为是实验,所以我们先来看看怎么配置一个用户对一个机器的权限。

直接在域控上找到某主机,然后进入在属性里进入安全选项卡,添加某用户,然后给这个用户分配权限即可。

我们依旧使用powerview。先调用

Get-DomainUser -Identity username -Properties objectsid来获取当前用户SID

然后Get-DomainObjectAcl -Identity 主机名 | ?{$_.SecurityIdentifier -match "刚刚得到的SID"} 查看当前用户对某台主机是否有写权限。