然后以hex形式黏贴至010editor

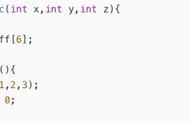

将获取到的文件载入IDA进行简单分析

IDA尝试还原代码,但是第一段IDA将其视为了数据段,使用快捷键C来进行转换

还原后可以发现,其在第二行调用了sub_8F,另外还要注意fs:[edx 30h],这是一个指向PEB的指针,这是shell代码动态定位和加载所需导入的方式,找到PEB后,就可以去找IAT里相关函数了。

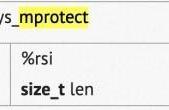

在sub_8F函数内,可以看到如下代码,使用快捷键R可以转换成字符,发现其调用了wininet.dll,这是一个windows应用程序网络相关模块